SAM – первая ступень в построении системы кибербезопасности

Согласно исследованию* «Лаборатории Касперского» каждый корпоративный компьютер в России подвергается в среднем 9 атакам вредоносного ПО за полгода, а 52% российских компаний потеряли в результате киберинцидента доступ к критически важной для бизнеса информации. Любой киберинцедент влечет за собой негативные последствия для бизнеса. Начиная от урона репутации, до потери критически важных данных и сбоя в деятельности компании.

Чтобы защитить себя от киберугроз, в первую очередь необходимо полностью владеть информацией по всем своим ИТ-активам. По оценкам** ассоциации Business Software Alliance за 2015 год, на нелицензионный софт в России приходится около 64% всех установок ПО. По нашему опыту можно сказать, что большинство таких инсталляций возникает из-за отсутсвия контроля за программными активами.

Чем SAM может помочь информационной безопасности компании?

В своих проектах мы часто встречаем неупорядоченные установки ПО, брошенные после проектов тестовые виртуальные машины с инсталлированным дорогостоящими продуктами, нестандартизированное и устаревшее ПО на рабочих станциях, отсутствие регламента развертывания.SAM, в первую очередь, приносит знания об ИТ-инфраструктуре. Полную и проверенную информацию по инсталлированным продуктам, версиям, сервис пакам (SP), лицензиям и источникам дистрибутивов. Без этой информации невозможно выстроить информационную защиту. Когда компания имеет четкое представление о своем ПО, она лучше готова к построению отказоустойчивой и адаптивной ИТ-инфраструктуры для реагирования на угрозы их безопасности в Интернете.

В рамках проектов SAM Cybersecurity мы предоставляем информацию по следующим направлениям:

Рискованное ПО

- Устаревшее и снятое с поддержки ПО Такое ПО больше всего уязвимо для атак злоумышленников. Современные средства кибератак развиваются столь же стремительно, как и новые версии программного обеспечения. Это похоже на гонку вооружений, выигрывает тот, кто опередит противника. Именно поэтому важно использовать в инфраструктуре современное ПО, для которого производитель своевременно выпускает Service Pack.

- Нецелевое ПО Чаще всего мы сталкиваемся с инсталляциями клиентов Torrent, сетевых игр, например, Counter Strike и Quake, казуальных игр, а также кулинарных рецептов, экзаменов ПДД, электронных энциклопедий и много другого. Помимо того, что сотрудники значительное количество рабочего времени могут тратить в личных целях, так и установка данных программ свидетельствует о наличии локальных административных прав пользователей и отсутствия контроля за развертыванием ПО. А скачивание дистрибутивов из непроверенных, ненадежных, источников практически неминуемо приводит к заражению сети.

Уязвимые машины

Определение машин, на которых отсутствуют антивирусы или другие средства защиты от вредоносных программ. Такие устройства не получают автоматических обновлений, что несет за собой огромные риски.ИТ- и ИБ-процессы

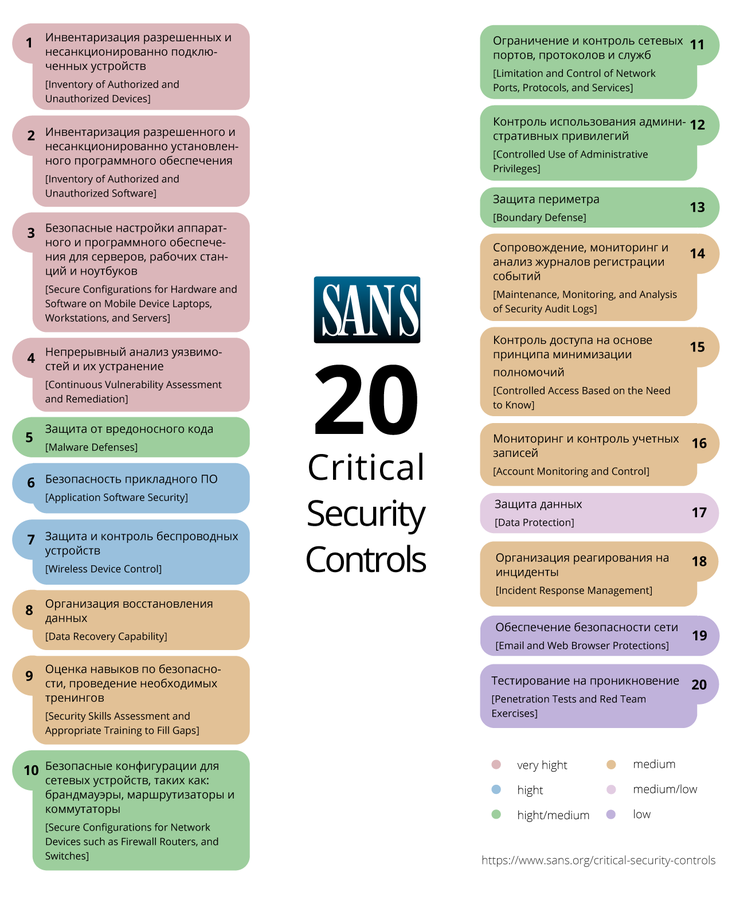

Проект SAM может оценить состояние процессов организации, связанных с ИБ. Решение базируется на современном международном своде рекомендаций SANS 20 (20 важнейших средств обеспечения безопасности, SANS 20 Critical Security Controls) для усовершенствования кибербезопасности. Оценка зрелости ИБ позволяет разработать самые важные процессы обеспечения безопасности в 20 направлениях, в том числе – предотвращающие несанкционированный доступ злоумышленников к системам и сетям компании либо минимизирующие ущерб, вызванный таким доступом. На рисунке ниже проиллюстрированы исследуемые области.SAM имеет серьезное значение для построения и контроля кибербезопасности. При этом функции управления программными активами редко входят в зону ответственности подразделения ИБ, именно поэтому SAM может предоставить новую информацию, с другого ракурса. Киберугрозы, как болезни, легче предотвратить, чем потом лечить. Начните профилактику с проекта SAM Cybersecurity!

Читайте статью «Миссия: выполнима. Внедрить SAM»